Architektury

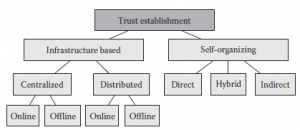

Ogólnie przyjmuje się, że każdy węzeł w VANET jest wyposażony w system zaufania, który może podejmować decyzje (weryfikować oświadczenia, mieć świadomość zaufania itp.). Istnieją dwie podstawowe opcje ustanowienia zaufania [26]: może polegać statycznie na infrastrukturze bezpieczeństwa lub być budowane dynamicznie w sposób samoorganizujący się

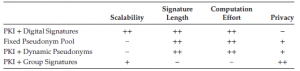

Pierwszy proces opiera się na wspólnych, globalnych, zaufanych i dobrze znanych parametrach systemowych (np. Centralny urząd certyfikacji), które mogą być używane do uwierzytelniania wiadomości. Ten ostatni proces nie posiada tej globalnej wiedzy i punktu kontroli i musi wykorzystywać inne mechanizmy wspierające zaufanie. Chociaż jedną z ważnych właściwości VANET jest to, że są one samoorganizującymi się i zdecentralizowanymi systemami, w związku z tym, zgodnie z ich podstawowym zrozumieniem, udane podejście do bezpieczeństwa i prywatności nie może polegać na usługach centralnych lub obowiązkowych połączeniach z jakąś stałą infrastrukturą. Jednak te powiązania z władzami centralnymi mogą nie być całkowicie nieuniknione. Oczywiście biorąc pod uwagę duży wybór alternatyw, wybór optymalnego podejścia jest problemem wielowymiarowym i współzależnym. Tabela przedstawia wyniki porównania rozwiązań bezpieczeństwa C2C w odniesieniu do kluczowych parametrów: skalowalności, długości podpisu, wysiłku obliczeniowego i możliwego poziomu prywatności

Kolejne działania projektowe wybierają opcję „PKI + dynamiczne pseudonimy” jako najbardziej odpowiednią. Ostateczny wysiłek zależy jednak od dodatkowych parametrów i funkcji. Jest to pokazane na kolejnej liście algorytmów podpisu cyfrowego ([11,20] i nasze własne rozszerzenia):

- Długość podpisu (Ssig)

- Rozmiar klucza publicznego (Spub)

- Rozmiar certyfikatu (Scert)

- Koszty obliczeniowe generowania podpisu

- Koszty obliczeniowe weryfikacji podpisu