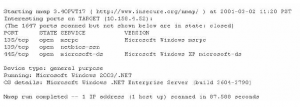

Mówiąc oczywistym, skanery portów to narzędzia napisane głównie w celu wykonywania skanowania portów. Przeciwnik przeprowadzi skanowanie portów, aby wyliczyć usługi sieciowe dostępne na docelowym hoście. Usługi sieciowe zainstalowane na hoście są często szeroko otwarte, bez żadnej formy kontroli dostępu, która by je chroniła – często jest to korzystne dla atakującego, który uzyska dostęp do docelowego hosta. Z tego powodu skaner portów jest jednym z pierwszych narzędzi używanych przez wielu przeciwników do przygotowania się do ataku. Rysunek 4.3 przedstawia wyniki skanowania portów przy użyciu popularnego narzędzia Nmap – używanego przez Trinity w Matrix Reloaded, aby naruszyć systemy sterowania elektrowni!

Chociaż techniki skanowania zaimplementowane przez skanery portów (omówione w sekcji poświęconej technikom w tym rozdziale) często się różnią, wiele publicznie dostępnych skanerów portów ma wspólne zestawy właściwości związanych z jakością samej implementacji, a nie z faktycznie zaimplementowanymi technikami.

Wymagany typowy poziom umiejętności

Chociaż typowy poziom umiejętności wymagany do prostego wykonania wielu publicznie dostępnych skanerów portów jest wyjątkowo niski, często zdarza się, że aby osiągnąć zamierzony wynik za pomocą takiego narzędzia, wymagana jest bardziej dogłębna znajomość technologii sieciowych (szczegółowo opisana w ataku sekcja poświęcona technikom w tym rozdziale).

Dostępność narzędzia ataku

Narzędzia do skanowania portów są szeroko dostępne w wielu witrynach internetowych związanych z bezpieczeństwem informacji. Być może najpopularniejszym ze wszystkich narzędzi do skanowania portów jest Nmap firmy Fyodor, dostępny pod adresem www.insecure.org. Nmap (który pierwotnie zyskał sławę dzięki artykułowi zatytułowanemu „The Art of Scanning” w magazynie Phrack www.phrack.org w 1997 r.) Oferuje teraz kilka funkcji wykraczających poza podstawowy skaner portów. Obejmują one wyliczenie zdalnego systemu operacyjnego możliwości i możliwość próby wyliczenia wersji usług sieciowych

dostępne na celu. Oprócz Nmapa dostępnych jest wiele innych narzędzi do skanowania portów, takich jak Strobe i SuperScan.

Profil przeciwnika

Mimo że narzędzia do skanowania portów są częścią zestawu narzędzi prawie każdego cyberprzestępcy, nie jest możliwe profilowanie osoby na podstawie samego posiadania takiego narzędzia. Zamiast tego musimy przyjrzeć się sposobom wykorzystania takich narzędzi