“Wspomóż rozwój Szkoły Z Piekła Rodem. Kliknij w Reklamę. Nic nie tracisz a zyskujesz naszą wdzięczność … oraz lepsze, ciekawsze TEKSTY. Dziękujemy”

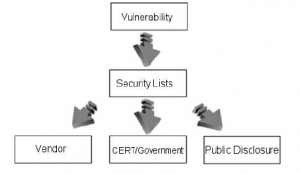

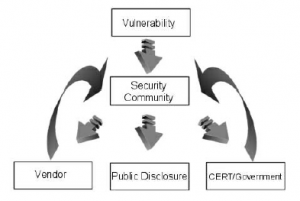

Rysunek 1 przedstawia to, co niektórzy uważają za bardziej lekkomyślne w procesie ujawniania luk. Etyka, która kieruje się tą formą ujawniania, to zazwyczaj wolność słowa, to znaczy, że wszystkie informacje dotyczące luki powinny być dostępne dla wszystkich za pośrednictwem nieocenzurowane medium. Najczęściej nośnikiem dystrybucji tej formy informacji jest rosnąca liczba nieocenzurowanych list mailingowych dotyczących bezpieczeństwa, takich jak „Full Disclosure”, a w przypadkach, gdy moderator listy uznał, że informacje zawarte w poście są odpowiednie, lista mailingowa Bugtraq obsługiwane przez firmę Symantec Corp. Ponieważ luki w zabezpieczeniach są publikowane w jednym miejscu (takim jak lista mailingowa), czas potrzebny na pobranie informacji przez organizacje, takie jak CERT i odpowiedni dostawca, zależy od częstotliwości, z jaką lista mailingowa jest sprawdzana przez odpowiednie organy. Pomimo ogromnych wysiłków podejmowanych przez CERT i inne rady doradcze, może minąć kilka dni, a nawet tygodni, zanim informacje umieszczone na mniej popularnych listach bezpieczeństwa zostaną zauważone. Ze względu na charakter organizacji, takich jak CERT, często zdarza się, że pierwsze powiadomienie dostawcy o luce w zabezpieczeniach jednego z jego produktów zostało ogłoszone za pośrednictwem jednej z tych list, pochodzi od samego CERT, ponieważ jest to w gestii CERT (i podobne organizacje), aby upewnić się, że dany dostawca jest świadomy problemu i ostatecznie, że problem został rozwiązany, umożliwiając wydanie poradnika CERT wraz z informacjami o poprawce, którą wymyślił sprzedawca. które rady doradcze będą reagować na pojawiające się zagrożenia i przekazywać informacje społeczności zajmującej się bezpieczeństwem komputerowym, przedstawiono na rysunku Y2.

„Ten proces wymaga czasu”

W niektórych przypadkach może upłynąć kilka tygodni, zanim sprzedawca zareaguje na problem. Przyczyny mogą być różne, od problemów związanych ze złożonością luki, powodujących wydłużenie czasu potrzebnego do usunięcia problemu, po proces zapewnienia jakości, który obecnie -naprawiony komponent oprogramowania może przejść przed udostępnieniem go w domenie publicznej. Mniej obeznany z bezpieczeństwem dostawca może potrzebować dłuższych okresów, aby potwierdzić obecność możliwego do wykorzystania stan: schorzenie